Jamf Executive Threat Protection

Les indicateurs de compromissions (IOC) et de menaces persistantes dédiées aux mobiles apparaissent enfin au grand jour.

Jamf Executive Threat Protection

Les indicateurs de compromissions (IOC) et de menaces persistantes dédiées aux mobiles apparaissent enfin au grand jour.

Dans un monde où le télétravail fait partie du quotidien de nombreuses organisations, nous utilisons nos appareils mobiles de plus en plus tout au long de la journée. Ces smartphones contiennent souvent des données professionnelles et personnelles, et sont constamment connectés à Internet. Ils sont donc des cibles de choix pour les pirates informatiques.

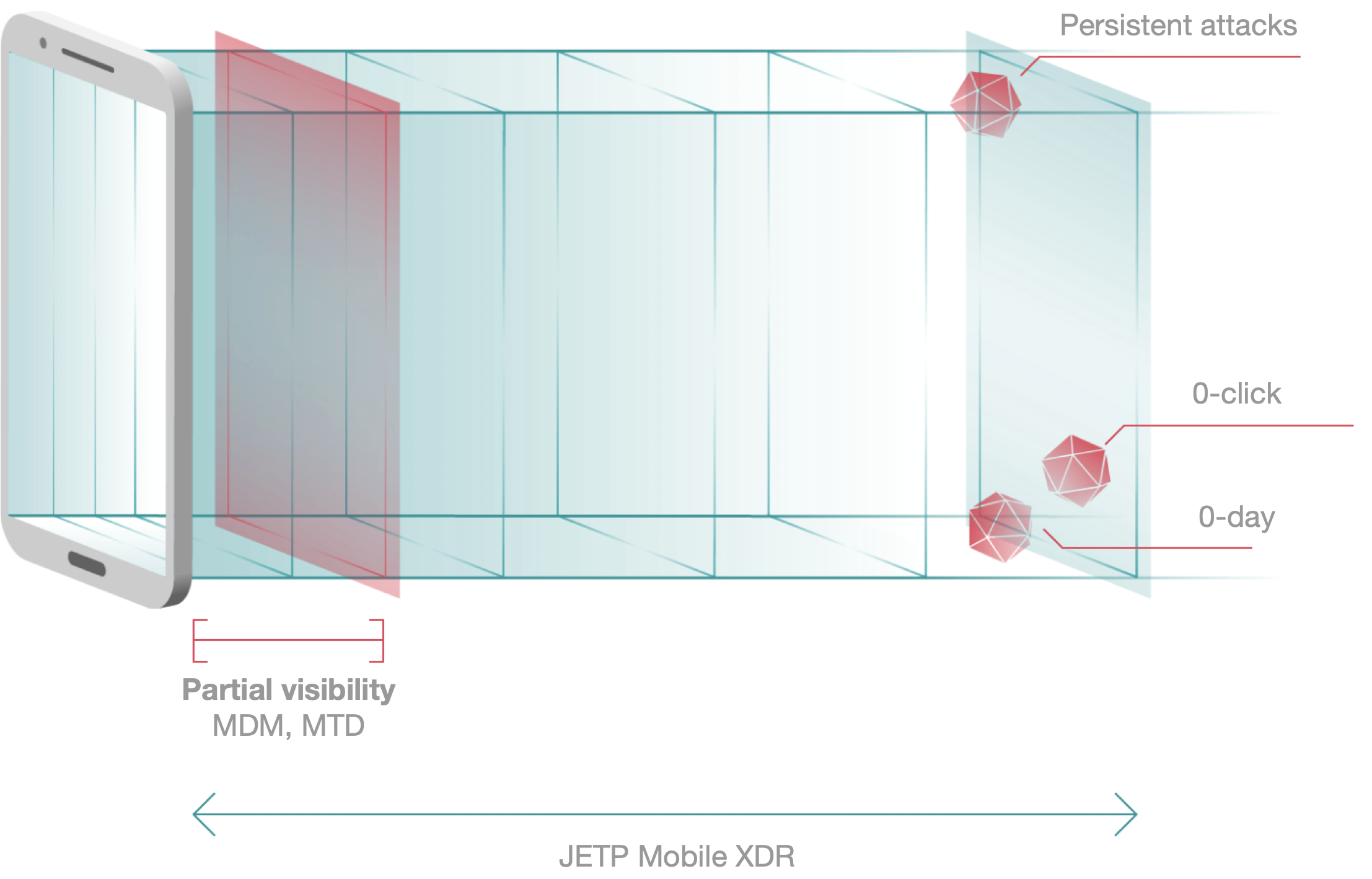

Les attaques prennent diverses formes, mais les plus dangereuses sont les exploits « zéro clic » et « zero-day » qui sont très compliquées à détecter. Certains profils d’utilisateurs sont plus susceptibles d’être ciblés par des attaques comme Pegasus, notamment les personnes qui sont amenées à manipuler des informations très sensibles (journalistes, politiciens, chef d’entreprise, etc) et elles méritent une attention particulière en termes de surveillance.

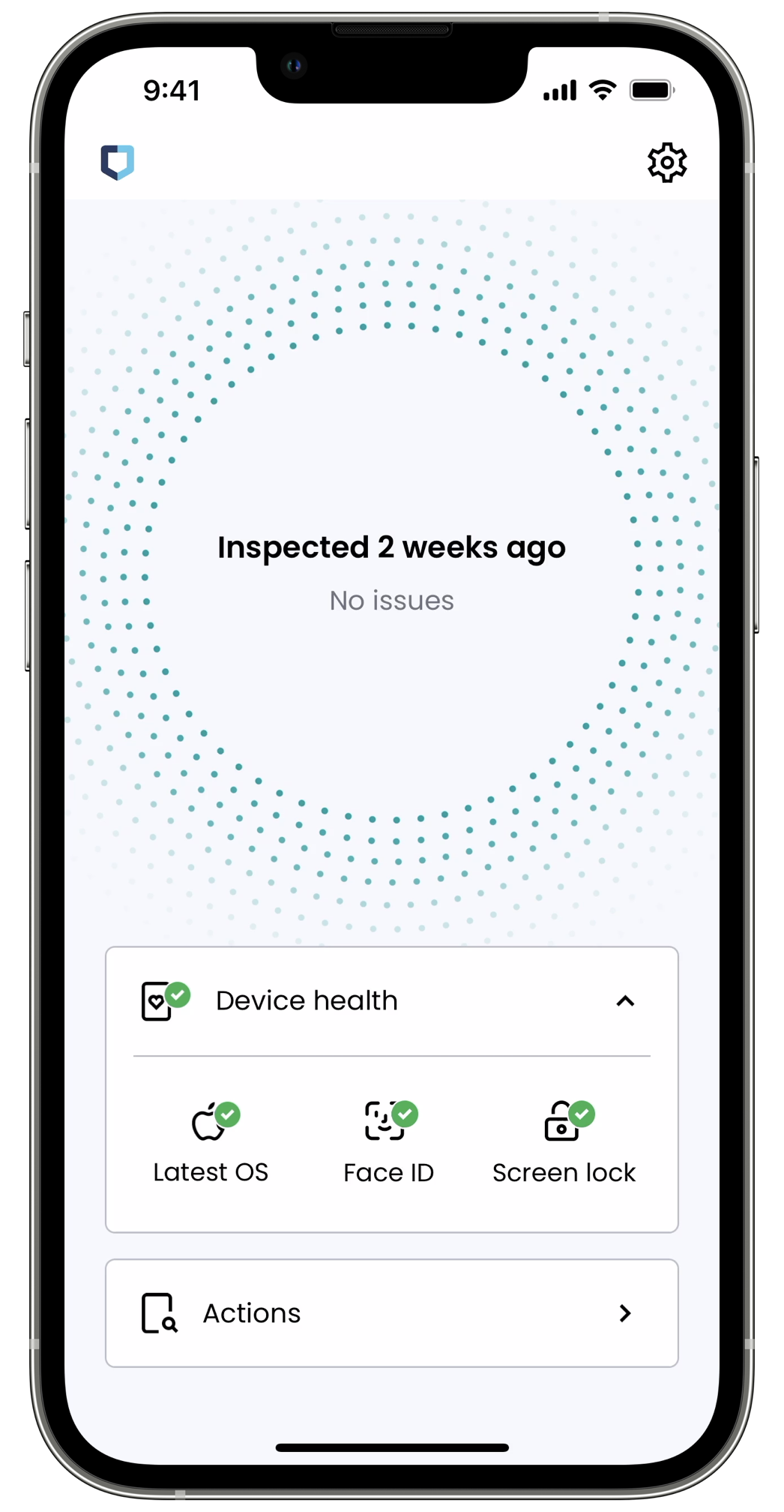

Jamf Executive Threat Protection est une solution avancée de détection et de réponse. Elle dote les organisations d’une méthode d’investigation sophistiquée qui agit en collectant l’ensemble des logs au niveau des couches basses des terminaux (kernel) et donne une visibilité complète sur les évènements qui ont pu amener à une attaque sophistiquée.

Dans un monde où le télétravail fait partie du quotidien de nombreuses organisations, nous utilisons nos appareils mobiles de plus en plus tout au long de la journée. Ces smartphones contiennent souvent des données professionnelles et personnelles, et sont constamment connectés à Internet. Ils sont donc des cibles de choix pour les pirates informatiques.

Les attaques prennent diverses formes, mais les plus dangereuses sont les exploits « zéro clic » et « zero-day » qui sont très compliquées à détecter. Certains profils d’utilisateurs sont plus susceptibles d’être ciblés par des attaques comme Pegasus, notamment les personnes qui sont amenées à manipuler des informations très sensibles (journalistes, politiciens, chef d’entreprise, etc) et elles méritent une attention particulière en termes de surveillance.

Jamf Executive Threat Protection est une solution avancée de détection et de réponse. Elle dote les organisations d’une méthode d’investigation sophistiquée qui agit en collectant l’ensemble des logs au niveau des couches basses des terminaux (kernel) et donne une visibilité complète sur les évènements qui ont pu amener à une attaque sophistiquée.

Collecte approfondie

Avec la télémétrie des terminaux mobiles, vous bénéficiez d’une large visibilité sur votre flotte mobile où que vous soyez. Et avec ces données, les investigations manuelles qui prenaient plusieurs semaines se font maintenant en quelques minutes. Allez plus loin que la simple gestion d’inventaire via un MDM et collectez l’ensemble des activités système et applicatives pour mener des enquêtes approfondies.

Détectez et neutralisez les attaques mobiles sophistiquées

JAMF Executive Threat Protection va au-delà de la gestion et de la sécurité. Le but : vous donner de la visibilité sur les attaques qui ciblent vos utilisateurs les plus importants.

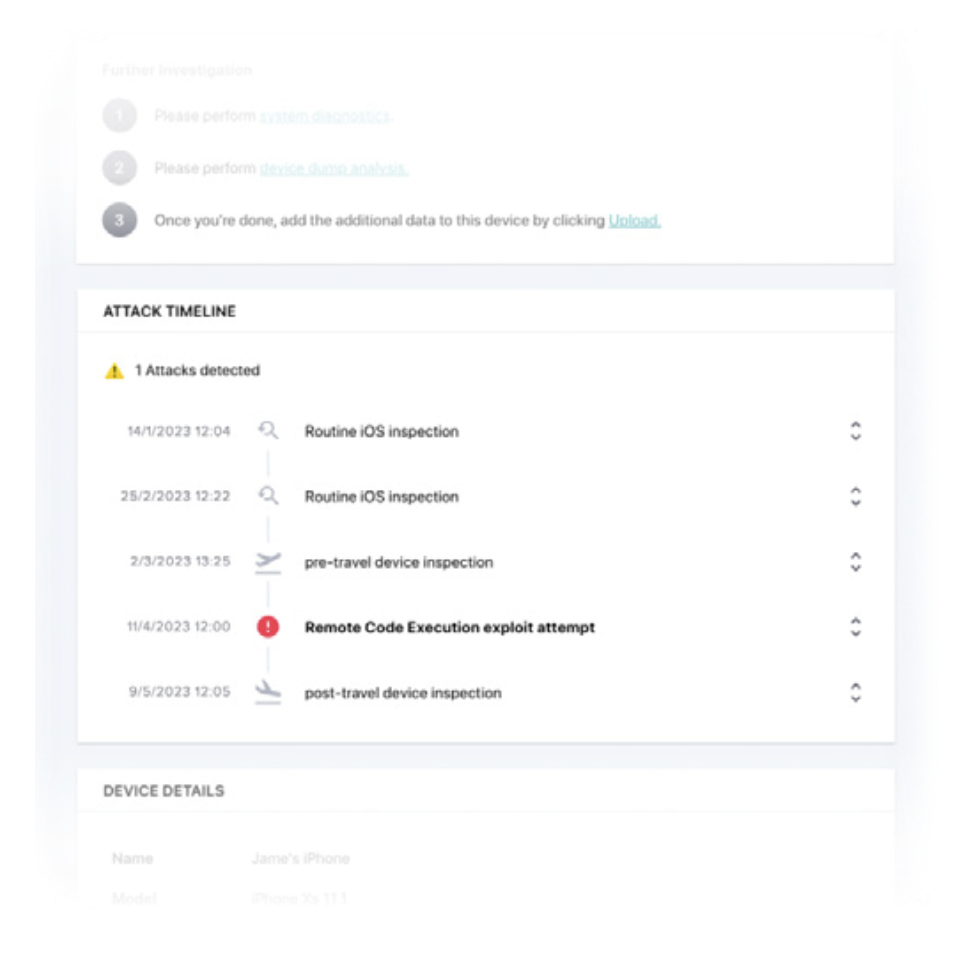

Même les attaques les plus sophistiquées laissent des traces. JAMF effectue des analyses approfondies pour identifier les indicateurs de compromission (IOC) et en informe directement les équipes de sécurité. Les attaques sophistiquées de type « zero-day », traditionnellement indétectables, apparaissent au grand jour avec JAMF Executive Threat Protection.

Prenez les actions nécessaires pour remédier aux attaques

Établissez automatiquement la chronologie des évènements suspects pour comprendre quand et comment un appareil a été compromis. Des outils de réponse intégrés donnent aux équipes de sécurité les moyens de détruire les menaces persistantes avancées (APT), de protéger les utilisateurs et de confirmer l’élimination de la menace par une surveillance continue.

Collecte approfondie

DC Scope® analyse le comportement de votre parc de VM VMware, et vous préconise des améliorations en vue d’améliorer les performances et réduire le gaspillage de ressources. Il vous permet d’optimiser les machines virtuelles, les serveurs et les clusters en vous guidant tout au long du processus de suppression, de redimensionnement ou de consolidation des éléments. DC Scope® vous aide à récupérer des ressources IT, à augmenter l’efficacité du Datacenter et à réduire les coûts associés.

Détectez et neutralisez les attaques mobiles sophistiquées

DC Scope® analyse le comportement de votre parc de VM VMware, et vous préconise des améliorations en vue d’améliorer les performances et réduire le gaspillage de ressources. Il vous permet d’optimiser les machines virtuelles, les serveurs et les clusters en vous guidant tout au long du processus de suppression, de redimensionnement ou de consolidation des éléments. DC Scope® vous aide à récupérer des ressources IT, à augmenter l’efficacité du Datacenter et à réduire les coûts associés.

Prenez les actions nécessaires pour remédier aux attaques

Simple et efficace.

Le capacity planning est un élément clé dans le pilotage de la virtualisation. Il vous permet de prendre les bonnes décisions d’investissement et d’anticiper les aléas projets. Fini les tableaux Excel compliqués ou la prise de décision au doigt mouillé. DC Scope® intègre un module de capacity planning complet est très intuitif qui permet une utilisation à tout moment sans préparation préalable.

Vous souhaitez plus d’information sur Jamf ?